一个说中文的诈骗集团为近期阿联酋诈骗短信风波的背后主使

总部设在新加坡的全球网络安全公司Group-IB认为,最近阿联酋诈骗短信风波的背后始作俑者为一个说中文的钓鱼团伙,该团伙代号为PostalFurious

被冒充的组织包括阿联酋政府机构和DHL、中央银行、Salik、阿联酋邮政等知名品牌。

该团伙一直以亚太地区的用户为目标,冒充邮政品牌和收费运营商进行诈骗。Group-IB已经证实,这个钓鱼团伙的行动目前已经扩展到阿联酋。

上个月,阿联酋的居民被警告注意防范诈骗短信,诈骗分子冒用了收费运营商Salik的名字。阿联酋邮政表示也被诈骗分子盯上,并提醒居民要谨慎,在回复前要核实信息(是否真实)。

Group-IB在迪拜的数字犯罪抵制中心(byGroup-IB’sDigitalCrimeResistanceCenterinDubai)认为这两个骗局的幕后主使为PostalFurious。

该网络安全公司已与迪拜警方分享其调查结果,并与被冒充的企业和机构分享了相关信息。

根据Group-IB的数据,该骗局的目标是用户的支付数据,该骗局至少从2023年4月15日就开始活跃。

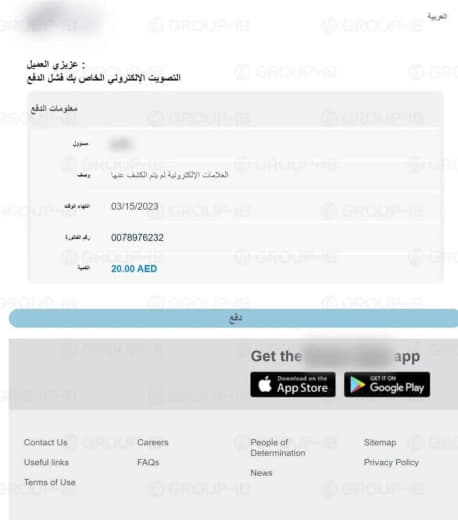

4月29日,相同的骗局再次来袭,诈骗分子使用相同的服务器来托管另一个网络钓鱼网站。这一次,被冒充的公司是阿联酋邮政。

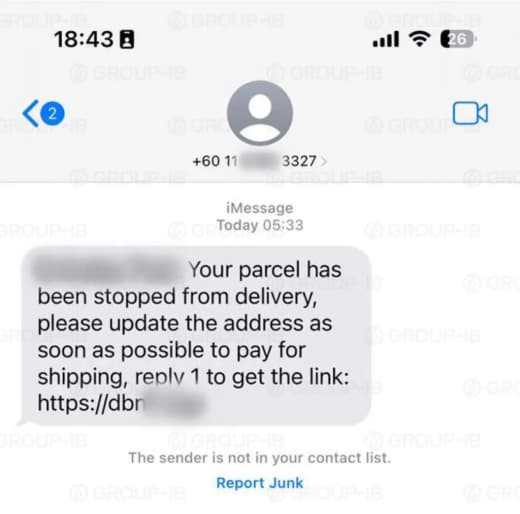

居民们收到了来自泰国和马来西亚注册号码的短信,这些欺诈信息被发送到多个电信公司的客户手中。

短信中的URL链接会导向虚假的品牌支付页面,并要求提供用户的个人信息。这些钓鱼页面均采用了被冒充公司的官方名称和标志。

根据Group-IB的研究,已确定的钓鱼网站使用访问控制技术来避免自动检测和阻止。这些网页只能从阿联酋的IP地址访问。

据报道,PostalFurious,这个讲中文的团伙自2021年以来一直很活跃。该团伙的名称源自于他们冒充邮政品牌、并擅长建立大型网络基础设施,而且这些基础设施会经常更换以避免被发现。